Des failles majeures viennent d’être corrigées par Cisco dans ses solutions phares, notamment Webex et Identity Services Engine (ISE). La découverte de vulnérabilités critiques soulève des enjeux conséquents pour la sécurité des infrastructures connectées.

Face à ces risques, Cisco a rapidement déployé une mise à jour destinée à combler ces faiblesses. L’enjeu est désormais de s’assurer que les environnements concernés appliquent promptement ces correctifs. Cette situation rappelle l’importance d’une vigilance constante en cybersécurité et la nécessité d’une maintenance régulière des plateformes numériques.

Analyse des failles critiques dans Webex et ISE

La vulnérabilité la plus sévère, référencée sous le code CVE-2026-20184, affecte l’intégration du single sign-on (SSO) avec le Control Hub de Webex. Elle offre la possibilité à un pirate non authentifié de se faire passer pour n’importe quel utilisateur en exploitant une validation insuffisante des certificats. Cette faille autorisait ainsi une connexion frauduleuse à des services cruciaux sans autorisation préalable.

Concernant ISE, trois failles critiques ont été corrigées. Les deux, identifiées sous CVE-2026-20180 et CVE-2026-20186, permettent à un attaquant disposant de simples droits en lecture de commandes arbitraires sur le système d’exploitation via des requêtes HTTP malicieuses. Cette porte ouverte facilite une élévation des privilèges jusqu’au niveau root. Dans les environnements à nœud unique, ces vulnérabilités peuvent entraîner des dénis de service, affectant la connexion des équipements au réseau.

Les mesures de correction et implications pour la protection

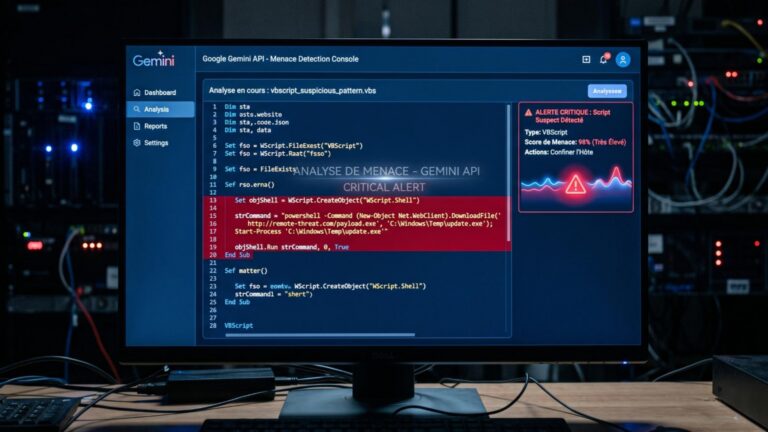

La dernière mise à jour déployée par Cisco cible ces vulnérabilités avec des correctifs robustes conçus pour renforcer la validation des données et mieux filtrer les requêtes API. Pour les utilisateurs de Webex intégrant le SSO, un renouvellement du certificat SAML auprès du Control Hub est nécessaire afin d’éviter toute exploitation. L’opération demande une vigilance accrue des administrateurs systèmes, souvent sous pression dans la gestion continue des menaces.

Ces corrections illustrent les défis permanents auxquels font face les acteurs du numérique pour préserver leurs systèmes contre des attaques ciblées et sophistiquées. Le rôle des groupes de sécurité et des équipes CSIRT est prépondérant pour détecter, analyser et résoudre ces problèmes avec une réactivité exemplaire. Intégrer ces mises à jour dans le dispositif quotidien est une étape incontournable vers une meilleure protection des données et des infrastructures.