Detour Dog, un malware d’un nouveau genre, détourne le DNS TXT pour orchestrer des attaques invisibles. Selon Infoblox Threat Intel, plus de 30 000 sites web seraient aujourd’hui infectés.

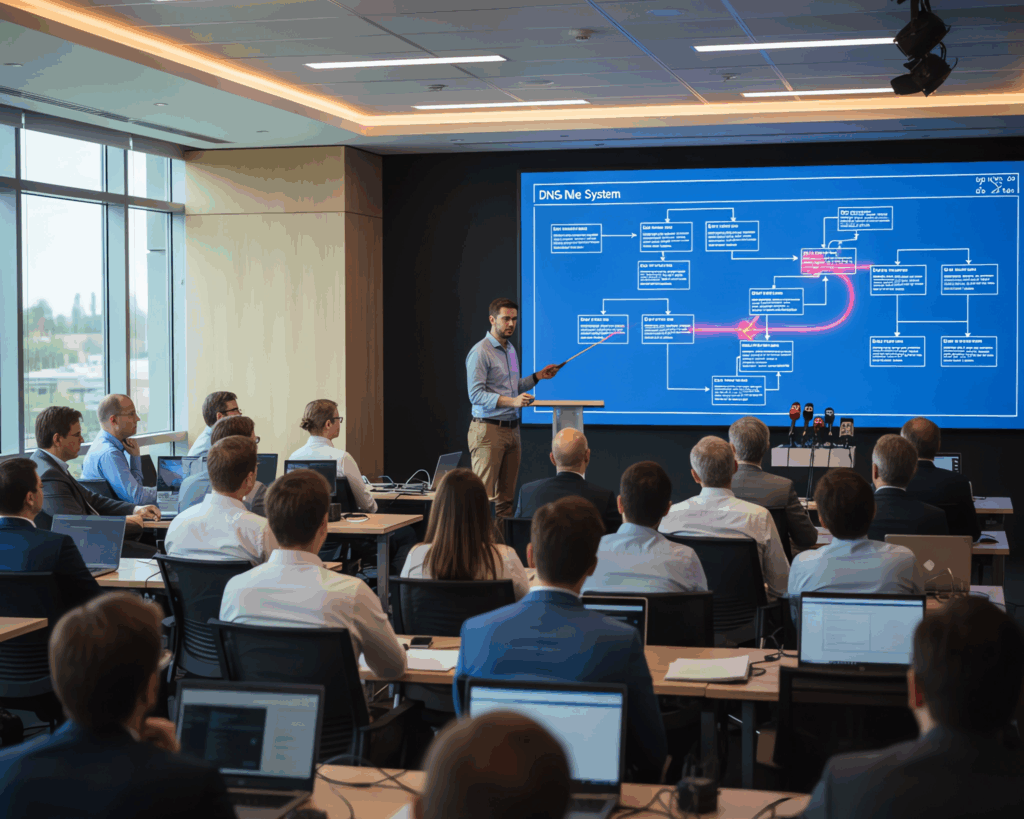

Sous ses airs d’attaque classique, Detour Dog cache une mécanique bien plus retorse. Selon une étude d’Infoblox Threat Intel publiée le 6 octobre 2025, ce logiciel malveillant s’appuie sur une faille rarement exploitée : les enregistrements DNS TXT. Cette technique lui permet de transformer des sites légitimes en relais d’instructions malveillantes, sans qu’aucun utilisateur ne s’en aperçoive.

Un acteur discret, mais d’une efficacité redoutable

Derrière ce nom presque anodin, Detour Dog s’impose comme l’une des menaces les plus subtiles du moment. Initialement cantonné aux redirections frauduleuses, le groupe a perfectionné son arsenal pour injecter du code malveillant côté serveur. Résultat : plus de 30 000 sites seraient aujourd’hui compromis, certains depuis plus d’un an, sans aucun signe visible d’infection.

« Le plus troublant, c’est que tout se joue en coulisses », explique un analyste d’Infoblox. « Les visiteurs naviguent sur des pages normales pendant que le serveur, lui, exécute des requêtes DNS capables d’identifier les cibles à infecter. » Ce mécanisme permet au malware de sélectionner ses victimes selon leur appareil ou leur localisation et évite la détection par les antivirus classiques.

Le DNS, nouveau terrain de jeu des cybercriminels

L’innovation majeure de Detour Dog réside dans l’usage du DNS TXT comme canal de commande et de contrôle (C2). Une fois un site compromis, les serveurs sous contrôle des pirates reçoivent des instructions telles que “télécharger et exécuter” sans laisser de trace visible côté utilisateur.

Cela transforme le trafic web en vecteur d’attaque et brouille les pistes. Avec le DNS, les cybercriminels déplacent la menace hors du périmètre des protections classiques. En juin et juillet 2025, Detour Dog aurait même collaboré avec plusieurs botnets, dont REM Proxy et Tofsee, pour propager des campagnes de vol de données via les malwares StarFish et Strela Stealer.

Une menace persistante et difficile à contenir

La discrétion de Detour Dog repose sur sa stratégie de dilution : près de 90 % des requêtes DNS issues des sites infectés reçoivent une réponse inoffensive (“donothing”). Seule une minorité déclenche une action malveillante. Cette technique complique considérablement les analyses et rend toute détection rétrospective presque impossible. Pour Infoblox, la parade passe par une surveillance accrue du DNS et du trafic réseau.

Les chercheurs estiment que seule une visibilité fine à ce niveau permet de repérer les signaux faibles d’une telle compromission. En d’autres termes, le DNS a été longtemps perçu comme une simple infrastructure technique. Il devient désormais un champ de bataille stratégique entre défenseurs et attaquants. Alors que Detour Dog continue d’étendre son empreinte, cette campagne rappelle que les menaces les plus dangereuses ne sont pas toujours celles qui crient le plus fort. Certaines, comme celle-ci, se contentent d’un sifflement à peine perceptible… jusqu’à ce qu’il soit trop tard.

Article basé sur un communiqué de presse reçu par la rédaction.