LummaStealer signe un retour massif après son démantèlement en 2025.

LummaStealer n’a pas disparu. Neutralisé en 2025 lors d’une vaste opération policière ayant mis hors service plus de 2 300 domaines de commande, l’infostealer refait surface à grande échelle. Les chercheurs de Bitdefender constatent une recrudescence nette des infections, portées par des campagnes d’ingénierie sociale redoutablement efficaces et une infrastructure reconstruite en un temps record.

Une résurrection rapide après l’opération de 2025

Apparu fin 2022 sur des forums russophones, LummaStealer s’est imposé comme l’un des voleurs de données les plus diffusés au monde. Proposé en malware-as-a-service, il permet à des affiliés d’exploiter un kit complet qui inclut infrastructure C2 et outils de gestion. Les abonnements allaient de quelques centaines à plusieurs milliers de dollars.

En mai 2025, les forces de l’ordre frappent fort. Des milliers de domaines sont saisis. Beaucoup y voient la fin de l’opération. Pourtant, moins d’un an plus tard, l’activité repart. Les opérateurs migrent vers des hébergeurs peu coopératifs et remettent en place leur réseau. Cette capacité à se réorganiser illustre la solidité de l’écosystème criminel qui soutient LummaStealer.

Les données télémétriques collectées entre décembre et janvier montrent une forte activité en Inde, mais aussi aux États-Unis et en Europe. Ce redéploiement rapide confirme que la neutralisation d’une infrastructure ne suffit plus à faire disparaître ce type de menace.

CastleLoader et ClickFix : la mécanique de diffusion

Au cœur de ce retour, un outil joue un rôle central : CastleLoader. Ce loader modulaire fonctionne en mémoire, brouille son code et s’appuie sur des interpréteurs comme AutoIt ou Python. Son exécution en plusieurs étapes complique l’analyse et permet de livrer LummaStealer sans déclencher d’alerte immédiate.

Les campagnes observées reposent rarement sur des failles techniques. Elles misent sur la persuasion. Faux logiciels crackés, jeux inexistants, films récents partagés via torrent, ou encore fichiers hébergés sur des plateformes légitimes comme Steam ou Discord : tout est fait pour rassurer l’utilisateur.

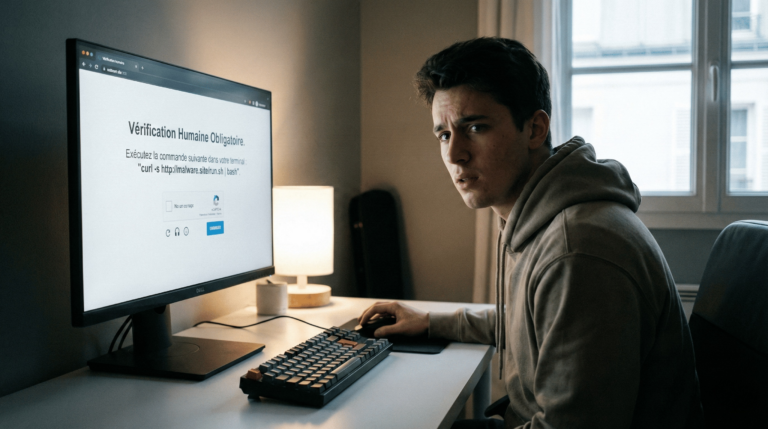

Les faux CAPTCHA, surnommés « ClickFix », gagnent du terrain. La victime est invitée à copier-coller une commande sous prétexte de vérification. En réalité, elle déclenche elle-même un script PowerShell qui télécharge le loader. L’attaque ne contourne pas un système de sécurité : elle exploite la confiance.

Un impact durable sur la vie numérique

Une fois installé, LummaStealer cible les identifiants stockés dans les navigateurs, les cookies de session, les portefeuilles crypto, les documents personnels et même les extensions d’authentification à deux facteurs. Des outils comme MetaMask ou KeePass figurent parmi les cibles fréquentes.

L’accès aux comptes email permet ensuite de réinitialiser d’autres services. Les sessions actives facilitent la prise de contrôle sans mot de passe. Les fichiers sensibles ouvrent la voie à l’usurpation d’identité ou au chantage, notamment lorsque des contenus intimes sont récupérés.

La leçon est claire : la défense ne peut plus se limiter aux signatures antivirus. Surveillance des comportements suspects, rotation rapide des identifiants en cas d’infection et vigilance face aux téléchargements douteux deviennent indispensables. LummaStealer prospère moins grâce à une prouesse technique qu’à une manipulation bien orchestrée.

Article basé sur un communiqué de presse reçu par la rédaction.