Tout d’abord je vous souhaite à tous une très bonne année 2012 (un peu en retard). Et si cette nouvelle année est dans la continuité de la dernière, on ne risque pas de s’ennuyer : entre intrusions en série et fuites à gogo… Le début de l’année a déjà été riche en incidents de sécurité divers et variés.

🔥 Nous recommandons McAfee

McAfee est le meilleur logiciel de protection grâce à sa défense proactive, son pare-feu intelligent, son VPN intégré et sa détection instantanée des menaces. Sécurité totale, performance préservée, tranquillité assurée.

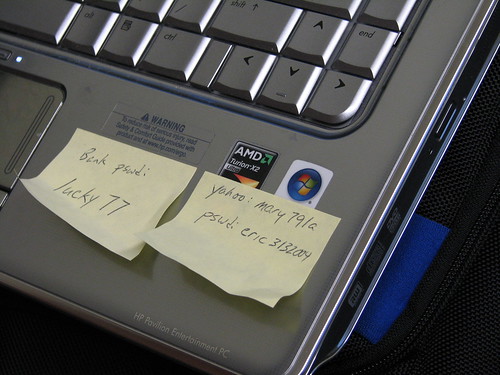

J'en profiteBack to Basics sera une série de billets consacrés aux fondamentaux de la sécurité informatique. En effet, avant de parler des grands systèmes de sécurité à la mode, il est indispensable d’en revenir aux bases, aux bonnes vielles pratiques de sécurité. Des règles qui semblent si triviales qu’on pourrait croire qu’évidemment tout le monde les respecte. Erreur. Il suffit de prendre les cas Stratfor ou Sony pour avoir de bons exemples de ce qu’il ne faut pas faire ! A ce niveau, ce n’est même plus des erreurs mais bien des fautes professionnelles.

Mais où sont passés nos fondamentaux de la sécurité ? Qui sait choisir un mot de passe sécurisé ? Qui sauvegarde bien ses données ? Qui s’informe sur les dernières menaces pouvant potentiellement toucher son SI ? Qui met à jour régulièrement ses serveurs, ses postes de travail sans oublier ses plugins Java, Flash ou Reader ? Qui a pris le temps de former, d’informer des collègues sur les risques liés au non respect de cette belle politique de sécurité ?

Je ne cherche pas à caricaturer. Nous savons tous que c’est la réalité de tous les jours. La sécurité reste et restera l’affaire de tous. Osons même le mot responsabilité. Après, je ne nie pas la difficulté d’allier sécurité et business au quotidien : les contraintes métier, les coûts, les réticences des utilisateurs ou encore les conflits de personnes (et les problèmes politiques internes…).

L’objectif de cette série d’articles est de définir (ou tout su moins de rappeler) des règles de bonnes pratiques que chacun d’entre nous devrait respecter. J’aime parler dans ce cas de « cyber hygiène« . Patrick Pailloux, directeur général de l’ANSSI, semble préférer la notion d’hygiène informatique. L’analogie avec le monde médical me semble bien adaptée. On n’éliminera pas avec ces simples mesures d’hygiène les menaces les plus avancées mais on évitera les petits bobos qui, en informatique, peuvent prendre rapidement des proportions importantes rien qu’en termes d’image de marque et de confiance.

En conclusion : qu’on soit un simple utilisateur, un administrateur système, un consultant en sécurité, un développeur, un journaliste, un commercial toujours sur la route ou le big boss, chacun a son niveau se doit de connaître et de respecter des règles, souvent de bon sens, qui vont permettre de limiter les risques informatiques.

Pour compléter cette future série d’articles, vous avez la possibilité de donner votre avis via les commentaires de ce blog ou via les réseaux sociaux (Twitter ou sur la page Facebook). Si vous avez des exemples concrets de ce qu’il ne faut pas faire et d’une règle de cyber hygiène associée, lancez-vous !