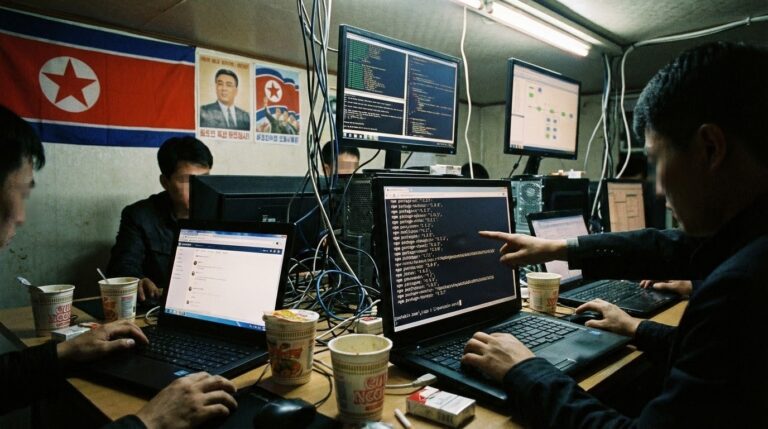

Les hackers nord-coréens ont récemment intensifié leurs opérations malveillantes en diffusant 26 paquets npm piégés, servant de vecteurs pour un malware sophistiqué. Ces paquets dissimulent un système de commande et contrôle (C2) original en utilisant Pastebin comme canal de communication pour un RAT multiplateforme capable d’infiltrer Windows, macOS et Linux.

Une nouvelle campagne malveillante vise l’écosystème open source. Des hackers attribués à la Corée du Nord ont publié 26 paquets npm piégés qui dissimulent un malware capable d’opérer sur plusieurs systèmes. Derrière ces modules apparemment légitimes se cache un RAT s’appuyant sur Pastebin comme serveur de commande et de contrôle (C2), une technique discrète qui complique la détection. En exploitant la confiance accordée aux bibliothèques open source, les attaquants ciblent développeurs et entreprises.

Fonctionnement et sophistication du malware dans les paquets npm

Ce vaste arsenal de 26 paquets npm a été conçu pour paraître légitime, camouflant un script d’installation automatique déclenchant l’exécution d’un payload malveillant. Le mécanisme d’attaque exploite une forme élaborée de stéganographie sur Pastebin.

Le contenu visible des pastes ressemble à des essais informatiques inoffensifs, mais cache à des positions précises des caractères secrets formant l’adresse du C2, hébergé sur des déploiements Vercel. Cette technique rend la détection difficile, car elle dissimule la véritable infrastructure en jouant sur l’apparence innocente des échanges, innovant dans l’usage des commandes et contrôle décentralisées.

Impacts sur la communauté de développeurs et la chaine d’approvisionnement logicielle

Les victimes ciblées sont principalement des développeurs utilisant ces paquets pour leurs projets, souvent sans se douter de la menace. Une fois installés, les paquets permettent au RAT multiplateforme de récolter des informations sensibles comme des clés SSH, des identifiants de navigateurs et même des configurations de Visual Studio Code.

Cette campagne révèle l’importance croissante des attaques sur la chaîne d’approvisionnement logicielle, compromettant non seulement des individus mais aussi des infrastructures critiques via l’injection furtive de malwares dans des open source comme npm.

Les recommandations face à la menace des hackers nord-coréens

Face à cette recrudescence des attaques signées par des hackers nord-coréens, les acteurs de la cyberattaque persistante déployant des logiciels malveillants sophistiqués imposent une vigilance constante. Les équipes infosec recommandent une vérification rigoureuse des dépendances npm ainsi qu’une surveillance accrue des communications réseau sortantes pour détecter tout C2 suspect.

Ce besoin d’anticipation est souligné dans plusieurs analyses, y compris celles publiées sur les hackers nord-coréens en tête de liste. La prise de conscience collective et l’adoption de mécanismes de détection avancés restent cruciales pour limiter l’impact de telles menaces sur les environnements de développement.