Des révélations récentes entourant les fichiers Epstein exposent une faille majeure de sécurité informatique : la découverte de mots de passe encore actifs qui ont facilité l’intrusion de hackers dans ses comptes personnels.

L’exploitation de ces données sensibles a provoqué de multiples violations de sécurité, soulevant des questions cruciales sur la protection des informations confidentielles. Comprendre comment ces failles ont permis un accès non autorisé éclaire les enjeux actuels de la cybersécurité, entre insuffisances techniques et négligences dans la gestion des identifiants.

Comprendre comment les hackers ont exploité les fichiers Epstein

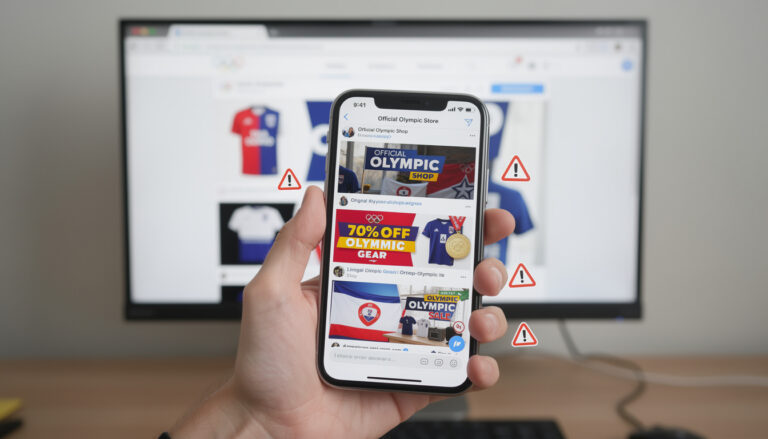

Les fichiers Epstein contiennent une compilation inquiétante d’identifiants et de mots de passe actifs, permettant à des hackers de s’introduire directement dans plusieurs comptes utilisés par Epstein. Cette situation illustre une faille majeure de sécurité informatique souvent sous-estimée : la pérennité des identifiants sensibles.

Plutôt que d’être régulièrement renouvelés, certains mots de passe sont restés valides, offrant une porte d’entrée idéale aux acteurs malveillants. L’analyse des mécanismes de cette intrusion fait ressortir le rôle central de la gestion inadéquate des accès dans la survenue de violations de sécurité.

Les conséquences d’un piratage facilité par des mots de passe non sécurisés

Le piratage via l’utilisation de mots de passe encore actifs dans les fichiers Epstein a conduit à la compromission de nombreux comptes liés à des informations hautement sensibles. Ces attaques illustrent combien la négligence dans la protection des données peut engendrer des accès non autorisés aux données privées, alimentant ainsi un cercle vicieux de cybersécurité inefficace.

L’impact dépasse alors le simple vol d’information, affectant la confiance des institutions en charge de la sécurité numérique. Une étude approfondie de ces incidents nourrit les réflexions sur les meilleures pratiques à adopter pour renforcer la sécurité des identifiants et éviter des compromis similaires à l’avenir.

Les leçons pour prévenir de futures violations de sécurité dans la gestion des mots de passe

La révélation des fichiers Epstein et l’exploitation de mots de passe actifs soulignent l’urgence d’adopter des dispositifs robustes pour prévenir les violations de sécurité. La mise en place d’outils d’authentification multi-facteurs, la rotation régulière des identifiants, ainsi qu’une vigilance accrue quant à la conservation des données sensibles apparaissent comme des mesures indispensables pour contrer le piratage. L’expérience Epstein sert de rappel à la communauté de la cybersécurité et des entreprises, auxquelles est confiée la responsabilité de protéger les informations confidentielles face aux tentatives constantes d’attaques.