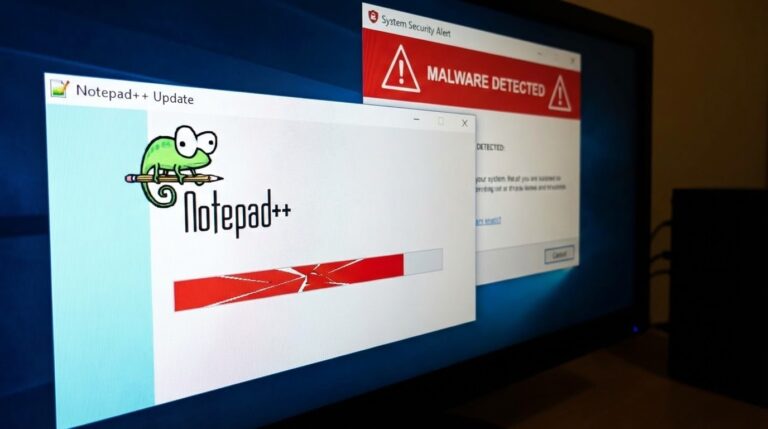

Notepad++ est un éditeur de texte extrêmement populaire parmi les développeurs et les professionnels de l’informatique. Récemment, son système de mise à jour officielle a été compromis, laissant certains utilisateurs exposés à un malware sophistiqué.

L’attaque de Notepad++ ciblée exploite le mécanisme même chargé de distribuer des correctifs, transformant un outil de cybersécurité en vecteur d’infection. Le piratage soulève de nombreuses interrogations sur la fiabilité des infrastructures de mise à jour logicielle et la vigilance nécessaire pour protéger les données sensibles des utilisateurs.

Comment la compromission a ciblé le système de mise à jour de Notepad++

Le piratage du système de mise à jour de Notepad++ ne résulte pas d’une faille dans le logiciel lui-même, mais d’une intrusion au niveau de l’hébergement. Des acteurs étatiques ont réussi à détourner le trafic destiné aux serveurs officiels, redirigeant certains utilisateurs vers des serveurs malveillants hébergeant un malware. Ce processus a permis le téléchargement d’un exécutable piégé via WinGUp, le module de mise à jour.

Nombre d’utilisateurs ciblés, souvent sélectionnés selon des critères spécifiques, ont ainsi reçu un correctif contaminé, dissimulé derrière une mise à jour légitime. La compromission, identifiée grâce à une surveillance accrue, a duré plusieurs mois, soulignant la difficulté à détecter ce type d’attaque informatique sophistiquée.

Les conséquences de cette attaque et les moyens de réduire les risques

L’une des conséquences les plus alarmantes de cette vulnérabilité est la capacité du malware à effectuer des actions de reconnaissance sur les machines affectées. Ils compromettent ainsi potentiellement des réseaux d’entreprises.

La subtilité de la technique utilisée permet de tromper tant les utilisateurs que certains outils de protection, donnant un avantage notable aux pirates. Ces organismes malveillants s’appuient souvent sur des méthodes avancées pour camoufler leurs activités.

Pour se prémunir contre ces infections, il est conseillé d’installer d’urgence la mise à jour Notepad++ version 8.8.9 ou ultérieure, celle-ci corrigeant la faille critique exploitée. En outre, adopter une stratégie de défense multicouche, comprenant l’usage d’outils antimalware performants, renforce significativement la protection.

Leçons à tirer pour la sécurité des systèmes et des utilisateurs ciblés

Cette affaire expose les risques liés aux infrastructures de mise à jour, habituellement perçues comme des lignes de défense fiables. Elle illustre combien il est crucial de surveiller non seulement les logiciels eux-mêmes, mais aussi leurs environnements d’hébergement. En 2026, la complexité des attaques informatiques nécessite une vigilance accrue autour des processus automatisés.

Les utilisateurs ciblés, notamment ceux dans des secteurs sensibles, doivent redoubler d’attention sur leurs pratiques de sécurité et s’informer constamment. Cette campagne hostile rappelle qu’au-delà du patch et de la mise à jour, une appréhension globale de la cybersécurité est incontournable pour anticiper et limiter les dommages.