APT28, le groupe de hacker russe ont mis au point une technique pour s’infiltrer au cœur de votre messagerie Outlook. Et ils passent sous le radar de la plupart des systèmes de sécurité.

Le piratage APT28 via NotDoor sur Outlook représente une menace élevée pour les entreprises, particulièrement celles des secteurs critiques ou liées à l’OTAN.

APT28, les cyber-espions du Kremlin à la manœuvre

Derrière cette attaque, pas de simples cybercriminels. C’est un des bras armés numériques du GRU. Le service de renseignement de l’armée russe. APT28, aussi connu sous le nom de « Fancy Bear », n’est pas un groupe qui cherche votre argent. Leur mission, c’est l’espionnage. Actifs depuis près de 20 ans, ils sont connus pour leurs attaques ciblées contre des gouvernements, des organisations militaires et des infrastructures critiques des pays de l’OTAN.

La tension est montée d’un cran en décembre 2025. L’Allemagne a convoqué l’ambassadeur russe suite à une cyberattaque contre son contrôle aérien. L’action a été attribuée officiellement à APT28 avec un niveau de dangerosité critique. L’arme utilisée : NotDoor.

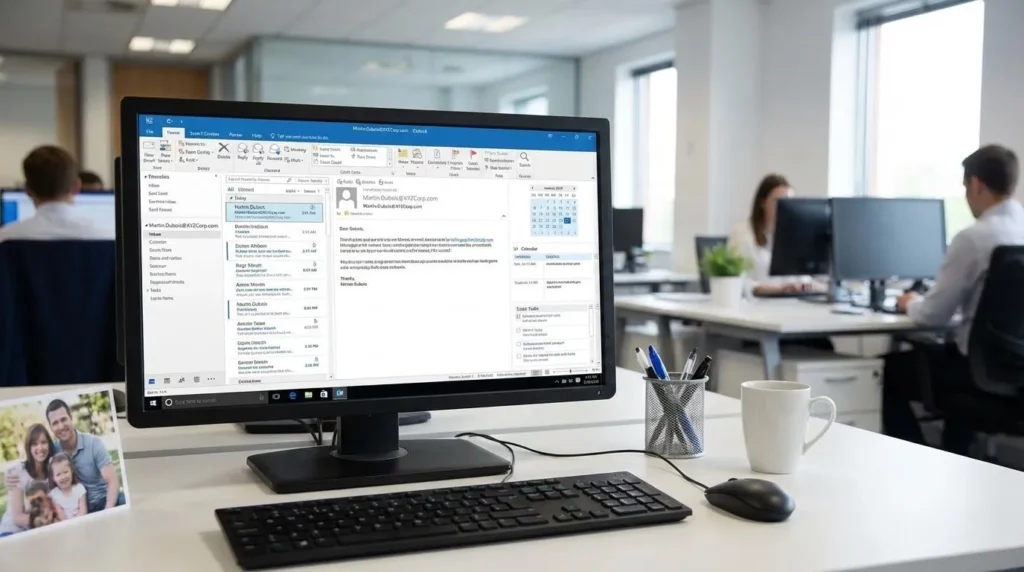

Le déguisement parfait : un « add-in » Outlook légitime

La force de NotDoor, c’est son camouflage. Le malware ne se présente pas comme un virus classique. Il se fait passer pour un « add-in », un complément légitime de Microsoft Outlook.

Mais l’ingéniosité va plus loin. Les experts de Lab52 ont découvert une technique redoutable : le « DLL side-loading« . Le virus utilise le vrai programme OneDrive.exe pour charger une bibliothèque pirate nommée SSPICLI.dll

Pour un système de sécurité standard, cela a l’air inoffensif, une simple extension. C’est ce déguisement qui lui permet de s’installer et de rester sur le système sans déclencher d’alerte. Il attend patiemment les ordres de ses maîtres.

Une exfiltration de données quasi indétectable

Une fois en place, NotDoor établit une communication secrète. Et c’est là que son ingéniosité se révèle. Pour exfiltrer les données volées – e-mails, pièces jointes… – le malware n’utilise pas des protocoles suspects.

Il reste dormant et scanne vos emails entrants. Il attend un « Trigger Word » spécifique, souvent lié au mot « Nothing », caché dans le code. Et ce mot-clé active l’envoi des données ou l’exécution de commandes. Pour un pare-feu, ce trafic ressemble à une activité tout à fait normale. C’est une exfiltration qui se fond dans la masse. Ce qui la rend quasi impossible à détecter.

Plus qu’un espion, une porte d’entrée pour d’autres attaques

NotDoor n’est pas qu’un simple espion. C’est une porte dérobée persistante. Ce qui veut dire qu’une fois qu’APT28 a piraté une machine, il peut l’utiliser comme une tête de pont pour lancer d’autres attaques sur le réseau de l’entreprise. Cette stratégie s’inscrit dans une guerre hybride plus large. En 2025, le GRU a aussi lancé « Storm 1516 », une vaste campagne de désinformation visant à déstabiliser l’Occident.

Le malware peut ainsi servir à paralyser un réseau ou à diffuser de fausses informations. Le virus peut aussi télécharger d’autres charges pour infecter d’autres PC. Il s’agit donc d’un outil double : espionnage et sabotage politique.

Une menace qui exige une nouvelle approche de la défense

La sophistication de menaces comme NotDoor prouve une chose. Les défenses traditionnelles ne suffisent plus. La parade réside dans la détection comportementale. Mais l’urgence est aussi technique. Microsoft a réagi le 9 décembre 2025. Un correctif critique (CVE-2025-62562) colmate enfin la brèche d’exécution à distance dans Outlook.

Néanmoins, les systèmes de sécurité modernes doivent analyser les activités des programmes en temps réel et repérer les signaux faibles et les comportements anormaux. Même s’ils viennent d’un processus qui semble légitime. Pour les utilisateurs, cette affaire est un rappel. Même un outil aussi familier que Outlook peut devenir le théâtre d’une opération d’espionnage de haut vol.

Anatomie technique de NotDoor : Le rôle de OneDrive.exe

Comment un logiciel espion russe peut-il tromper les meilleurs antivirus du marché ? La réponse tient en une technique ancienne mais ici parfaitement exécutée. C’est à grâce au « détournement de DLL (DLL side-loading) ». L’analyse technique révèle une mécanique d’horlogerie fine.

L’attaque ne commence pas par un fichier inconnu. Elle démarre avec une application de confiance : OneDrive.exe. C’est un binaire signé numériquement par Microsoft. Votre ordinateur lui fait confiance aveuglément. C’est la clé de voûte de l’infection. APT28 place une version légitime de cet exécutable dans un dossier temporaire.

Mais OneDrive.exe a besoin de bibliothèques pour fonctionner. C’est là que le piège se referme. Les pirates placent leur propre fichier malveillant, nommé SSPICLI.dll, dans le même dossier. Au lancement, OneDrive charge par erreur cette version pirate au lieu de l’officielle. C’est là que le loup est entré dans la bergerie.

Dès l’exécution, le code malveillant prend le contrôle et ne se contente pas de s’exécuter une fois. Il modifie discrètement le registre Windows et cible les clés de persistance spécifiques à Outlook pour assurer sa survie. À chaque redémarrage de votre messagerie, le malware se relance.

Le code est lourdement obfusqué. Les analystes ont noté l’utilisation de chaînes aléatoires pour masquer les fonctions réelles. Il utilise aussi des mécanismes d’anti-analyse. Si un chercheur tente de le disséquer, le malware peut se mettre en veille.

Enfin, il s’intègre au cœur du moteur VBA d’Outlook qui vit à l’intérieur de l’application. C’est ce qui rend la détection par signature si complexe. Car il n’y a pas de « virus » visible, mais juste un processus Microsoft qui se comporte étrangement. Une prouesse technique au service du GRU.

FAQ

APT28 est un groupe de hackers russes, aussi appelé Fancy Bear ou Sofacy. Il est lié au GRU et actif dans le domaine du cyber espionnage les années 2000.

Ce collectif vise gouvernements, armées et entreprises via du phishing et des malwares très sophistiqués.

APT28 utilise un mode opératoire structuré : hameçonnage ciblé (spear-phishing), exploitation de vulnérabilités zero-day. Il utilise aussi des malwares comme Mimikatz pour extraire identifiants et exfiltrer des informations.