Les câbles USB-C, omniprésents dans nos vies, cachent parfois des dangers insoupçonnés. Découvrez comment ces accessoires banals deviennent des outils prisés des hackers.

🔥 Nous recommandons McAfee

McAfee est le meilleur logiciel de protection grâce à sa défense proactive, son pare-feu intelligent, son VPN intégré et sa détection instantanée des menaces. Sécurité totale, performance préservée, tranquillité assurée.

J'en profiteLe câble USB-C gagne en popularité, notamment après la normalisation de leur adoption par l’Union européenne. Sa popularité s’explique par sa polyvalence et sa rapidité, que ce soit pour recharger un appareil ou transférer des données. Mais cette adoption massive n’échappe pas aux pirates informatiques. À la maison comme au bureau, chaque connexion peut devenir une porte d’entrée pour les cyberattaques.

Le câble USB-C, un indispensable devenu risqué

Une étude récente signée Lumafield révèle des différences frappantes entre les câbles. Prenez un modèle Apple à 129 dollars. Sa conception interne est bien plus complexe qu’un câble basique à 11,69 dollars d’Amazon. Ce contraste met en lumière l’importance de privilégier des accessoires de qualité pour éviter des risques inutiles.

En parallèle, la démocratisation des câbles USB-C a également facilité leur détournement par des individus malintentionnés. Leur apparence anodine les rend d’autant plus dangereux. Personne ne se doute qu’un malware peut être transféré via un outil banal, même les utilisateurs les plus avertis.

L’arme subtile pour les hackers

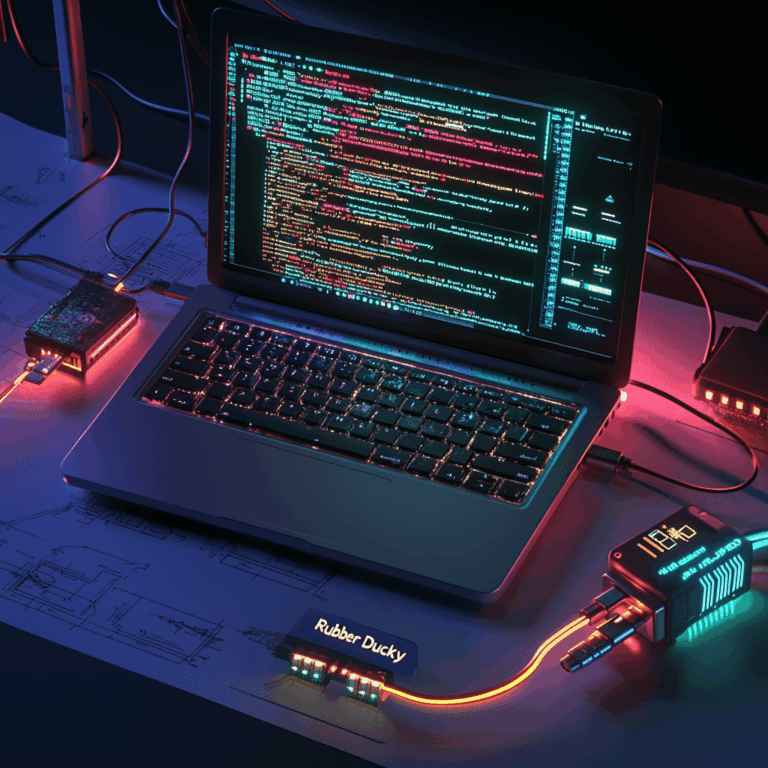

Certains câbles USB-C, comme le O.MG Cable, illustrent parfaitement cette menace. Signé Mike Grover, expert en cybersécurité, cet accessoire reproduit un modèle classique avec quelques différences subtiles. Il intègre un microprocesseur, une antenne et des circuits malveillants. Le strict minimum pour le cyberespionnage, l’exécution de scripts malicieux ou l’accès à des réseaux sensibles.

Comment le câble USB-C O.MG agit-il ?

Le O.MG Cable utilise sa connectivité pour exécuter des attaques ciblées, souvent sans laisser de traces visibles. Il peut détourner vos données sensibles en quelques secondes, tout en restant indétectable par les systèmes de sécurité classiques. Bien que son coût de fabrication reste élevé pour le moment, son potentiel inquiète les experts. Que se passerait-il si leur production devenait accessible au plus grand nombre ?

Que faire pour éviter ces risques ?

La prudence est de mise. Privilégiez les câbles provenant de sources fiables et méfiez-vous des câbles laissés à disposition dans des espaces partagés. Bien que les accessoires comme le O.MG Cable ne soient pas encore produits en masse, leur existence témoigne de l’évolution rapide des technologies.

Pour limiter les risques, investissez dans des accessoires de qualité et évitez les câbles d’origine inconnue. Adopter des pratiques de sécurité rigoureuses devient essentiel dans un monde où tout est connecté. Lumafield rappelle que la vigilance est notre meilleure défense contre ces nouvelles formes de cyberattaques.