Une menace sournoise nommée BlackSanta prend de l’ampleur dans le paysage de la cybersécurité. Ce malware est conçu pour neutraliser les systèmes de protection les plus avancés, notamment les solutions EDR et les antivirus, avant de lancer sa charge malveillante.

L’efficacité de cette technique réside dans la discrétion et la sophistication des attaques qui cible particulièrement les flux de travail des départements RH. Cet outil malveillant vise à contourner les défenses des entreprises en exploitant les failles humaines et techniques. ce processus garantit ainsi une exfiltration de données pratiquement indétectable.

Comment BlackSanta désactive EDR et antivirus pour infiltrer les systèmes

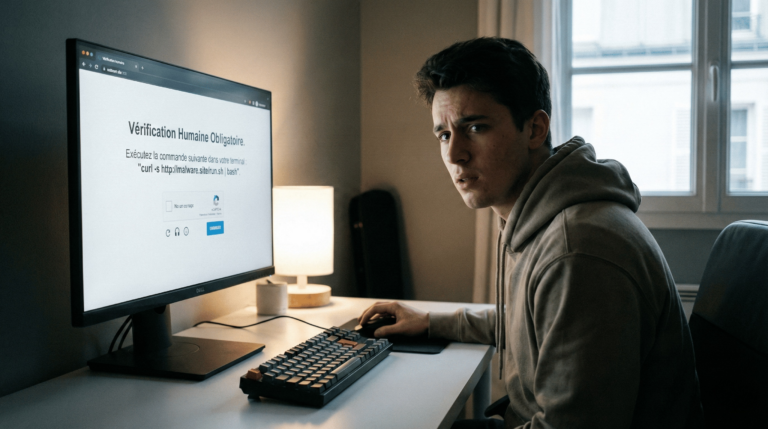

BlackSanta agit au cœur du système d’exploitation en attaquant le noyau pour désactiver les logiciels de protection endpoint comme l’EDR et les antivirus. La campagne, attribuée à un acteur malveillant russophone, utilise un procédé d’ingénierie sociale convaincant.

Les victimes sont incitées à télécharger un fichier ISO malicieux, souvent via des services de stockage cloud comme Dropbox, qui contient des pièces jointes apparemment légitimes, notamment des CV. En ouvrant ces fichiers, un enchaînement de commandes PowerShell s’exécute furtivement, contournant les politiques de sécurité, ce qui permet de déployer le module BlackSanta.

Les mécanismes techniques complexes derrière l’attaque BlackSanta

Une fois implanté, BlackSanta va plus loin que la simple désactivation des logiciels de sécurité. Il utilise des techniques de stéganographie en extrayant des scripts cachés dans des fichiers images pour passer inaperçu.

Ensuite, il télécharge d’autres composants malveillants tels que des versions modifiées de DLL légitimes via une sideloading pour collecter des informations sur la machine ciblée, incluant le nom d’utilisateur et de l’ordinateur. Avant de livrer sa charge malveillante, il scrute la présence de débogueurs et de sandbox, s’adapte en fonction du contexte et modifie les clés de registre pour neutraliser Windows Defender, assurant ainsi une exécution silencieuse et persistante.

L’impact et précautions face à ce logiciel malveillant avancé

La sophistication de BlackSanta reflète une attaque planifiée pour l’infiltration discrète et la collecte massive de données. Sa focalisation sur les départements RH exploite la nature habituelle de ces services à ouvrir des documents inconnus, ce qui augmente considérablement les risques d’infection.

Même si cette menace est ciblée, les stratégies de protection doivent évoluer. Cela peut s’effectuer en renforçant notamment les fonctionnalités de défense avancées. Il s’agit entre autres de l’isolation des processus, la surveillance comportementale et la protection contre les altérations de systèmes.