Le malware KadNap représente une menace grandissante dans l’univers de la cybersécurité. Dernièrement, il a été recensé qu’il affecte plus de 14 000 appareils Edge à travers le globe

Ciblant en particulier les routeurs Asus, ce logiciel malveillant transforme ces équipements en bots proxy, intégrés à un réseau furtif de botnet qui sert à masquer des activités malveillantes. Sa capacité à brouiller les pistes grâce à une architecture peer-to-peer le rend difficile à détecter et à neutraliser. Cette opération sophistiquée illustre encore une fois les méthodes ingénieuses utilisées dans le monde du piratage pour exploiter des infrastructures légitimes à des fins illicites.

Comment KadNap exploite les appareils Edge pour créer un réseau proxy furtif

Ce malware a été identifié pour la première fois en août 2025, et depuis, il s’est rapidement propagé, infectant principalement des routeurs Edge fabriqués par Asus. La particularité de KadNap repose dans l’usage innovant du protocole distribué Kademlia (DHT).

Cette technologie décentralisée permet au malware de communiquer avec ses serveurs de commande à travers un réseau peer-to-peer. Cela rend la traque de son infrastructure plus complexe face aux outils de surveillance traditionnels. Cette dissimulation augmente considérablement la résilience de son botnet contre les tentatives d’interruption.

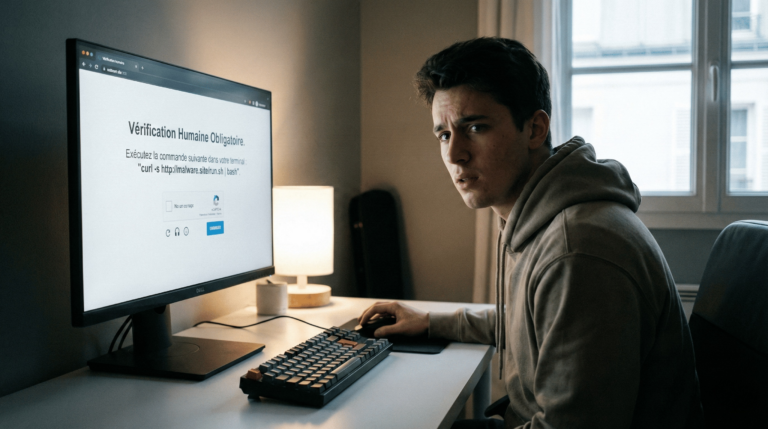

Le processus d’infection démarre par le téléchargement d’un script malveillant qui crée une tâche planifiée pour assurer la persistance sur le système. Le système télécharge régulièrement un binaire ELF badgé « kad » pour infecter des architectures ARM et MIPS, ce qui signifie que KadNap est capable d’infiltrer une grande variété d’appareils Edge.

Une fois le dispositif compromis, il est intégré dans un réseau permettant la génération d’un trafic proxy anonyme, opéré via un service baptisé Doppelgänger. Ce dernier revend ces ressources à des acteurs malveillants, facilitant ainsi l’anonymisation des attaques.

Les enjeux et conséquences d’un botnet basé sur des proxies furtifs

Avec plus de 14 000 appareils connectés, dont une majorité située aux États-Unis, le réseau furtif de KadNap offre aux hackers une source considérable de ressources anonymes. Ce type de botnet est particulièrement apprécié pour des opérations nécessitant une dissimulation accrue, comme le lancement de campagnes de phishing, des attaques DDoS ou la propagation d’autres malwares. La capacité de KadNap à masquer les adresses IP des appareils infectés grâce au protocole DHT complique la tâche pour les équipes de défense qui tentent de démanteler les infrastructures malveillantes.

Cette sophistication pousse à reconsidérer l’approche envers les appareils Edge, souvent sous-estimés en matière de sécurité. Il est essentiel d’adopter des pratiques de cybersécurité rigoureuses comme la mise à jour régulière du firmware, le changement des mots de passe par défaut et la sécurisation des interfaces d’administration. Plus alarmant encore, certains appareils co-infectés par KadNap peuvent héberger d’autres malwares et rendent l’attribution des attaques particulièrement complexe, comme l’a souligné une récente analyse de Black Lotus Labs.

En complément, les spécialistes conseillent de se familiariser avec les différences entre antivirus et antimalware pour une protection plus ciblée. Le suivi des menaces actuelles, notamment en lisant des rapports comme le rapport WatchGuard, aide à mieux anticiper les évolutions rapides des tactiques employées par les cybercriminels.