Bitdefender alerte sur une campagne de malvertising qui exploitent l’image de TradingView. Les cybercriminels diffusent de fausses offres Premium via Google Ads et YouTube.

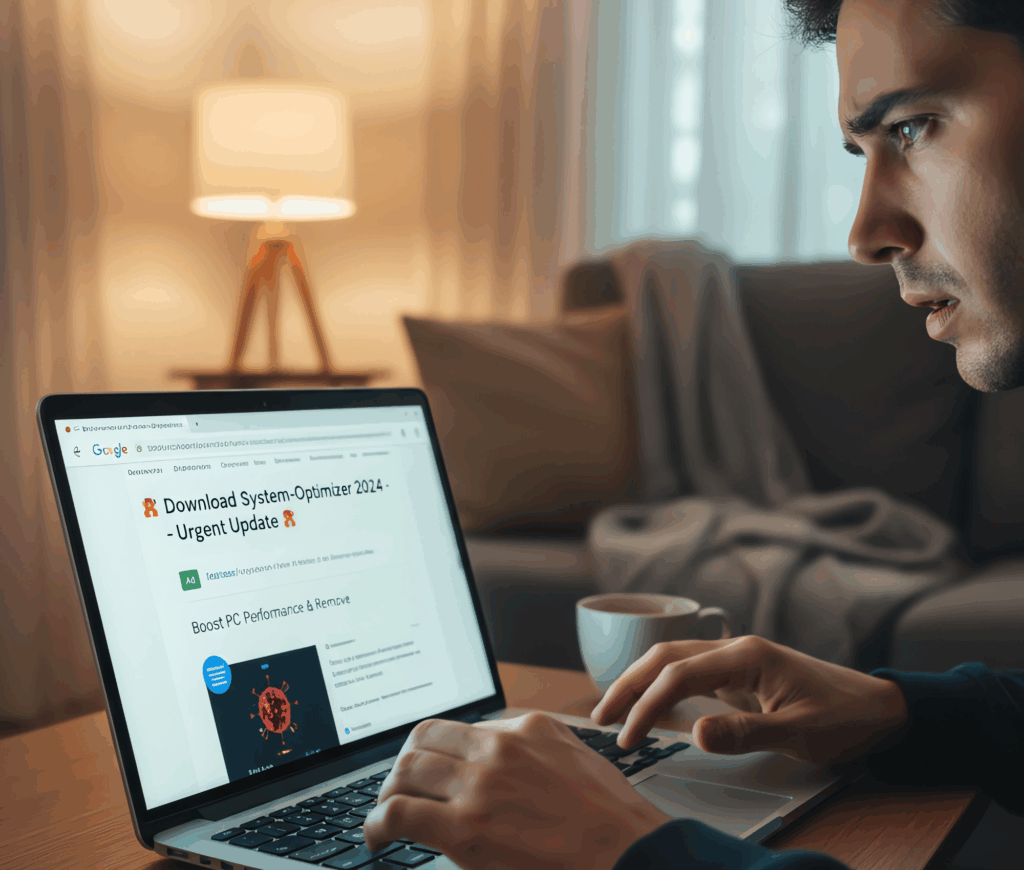

Depuis plusieurs mois, Bitdefender suit une opération de malvertising d’ampleur inédite. Partie des plateformes Meta, cette campagne frauduleuse s’est propagée à Google Ads et YouTube. Elle exploite des comptes vérifiés piratés pour diffuser de faux accès « TradingView Premium ». Une menace désormais multiplateforme, capable d’infecter Windows, macOS et Android.

Des comptes vérifiés détournés pour usurper TradingView

Bitdefender a documenté un phénomène inquiétant : des acteurs malveillants ont pris le contrôle de comptes publicitaires Google et de chaînes YouTube vérifiées pour se faire passer pour TradingView.

« En examinant l’arnaque usurpant TradingView, Moloce a constaté le détournement du compte Google d’une agence norvégienne et la prise de contrôle d’une chaîne YouTube vérifiée », explique Bogdan Botezatu, Director, Threat Research and Reporting chez Bitdefender.

Ces cybercriminels conservent le badge de vérification, suppriment le contenu original et rebrandent complètement la chaîne avec les visuels officiels de TradingView. Le résultat : une imitation quasi parfaite, soutenue par des annonces payantes diffusées via des vidéos non répertoriées. Une méthode redoutable, car elle échappe à la modération et aux signalements publics. Certaines vidéos frauduleuses ont ainsi dépassé les 180 000 vues en quelques jours.

Une infrastructure mondiale et des techniques avancées

L’analyse menée par Bitdefender a révélé plus de 500 domaines et sous-domaines reliés à cette infrastructure malveillante. Chaque jour, des milliers d’annonces en anglais, vietnamien et thaï propagent des liens piégés qui redirigent vers un logiciel espion identifié comme Trojan.Agent.GOSL. Ce malware multiplateforme vole identifiants, cryptomonnaies et données sensibles et reste installé sur l’appareil infecté.

Les chercheurs notent que « le nouveau téléchargeur dépasse 700 Mo et utilise des techniques anti-sandbox et anti-analyse particulièrement sophistiquées ». L’objectif est clair : contourner les défenses automatiques et manuelles des outils de sécurité. Bitdefender souligne également l’utilisation de multiples traceurs publicitaires (PostHog, Facebook Pixel, Google Ads Conversion ou encore Microsoft Ads Pixel) intégrés pour suivre les victimes à travers différents canaux et bloquer les requêtes jugées suspectes.

Les entreprises, nouvelles armes involontaires des cybercriminels

Au-delà de la simple usurpation, cette campagne met en lumière un risque structurel : la transformation d’un compte professionnel légitime en vecteur d’attaque. Une fois un compte Google compromis, les attaquants effacent les traces de l’entreprise et le reconfigurent pour diffuser leurs contenus piégés via Google Ads et YouTube. Ce mécanisme détourne la confiance acquise par la marque initiale et accroît l’efficacité de la fraude.

Bitdefender appelle les entreprises et créateurs à renforcer leur hygiène numérique : authentification multifacteur, audit régulier des accès et vigilance face aux mails de phishing. Le fournisseur recommande également ses solutions de protection pour créateurs et PME, capables de détecter les tentatives d’usurpation et les malwares publicitaires avant qu’ils ne compromettent un compte.

Article basé sur un communiqué de presse reçu par la rédaction.